En la era tecnológico actual, permanecer conectado es crucial, y los aparatos portátiles se consideran un apéndice en la existencia cotidiana. Sin embargo, el reto al olvidar el patrón para desbloqueo, tu PIN de e incluso la clave de acceso puede ser frustrante. Por suerte, hay diversos métodos así como recursos accesibles que te facilitan recuperar tu acceso a teléfono, computadora o tablet de manera manera efectiva y segura. Desde la utilización de huellas dactilares como también identificación visual e incluso soluciones como Find My iPhone así como Find My Device, las diversas alternativas son diversas y pueden ser ajustarse a tus necesidades.

Además de hacer más fácil el acceso, es crucial entender la manera de resguardar nuestros información privados así como la en seguridad de nuestros nuestros dispositivos. Al explorar los varios métodos de desbloqueo y sus consecuencias en la seguridad de los dispositivos móviles, descubrimos un balance de comodidad e protección. En artículo, discutiremos las diversas tácticas para acceso, incluyendo opciones que te permiten ingresar a tu dispositivo sin perderse información, garantizando que tus tus archivos y tu información personal permanezcan salvaguardados.

Métodos de Acceso

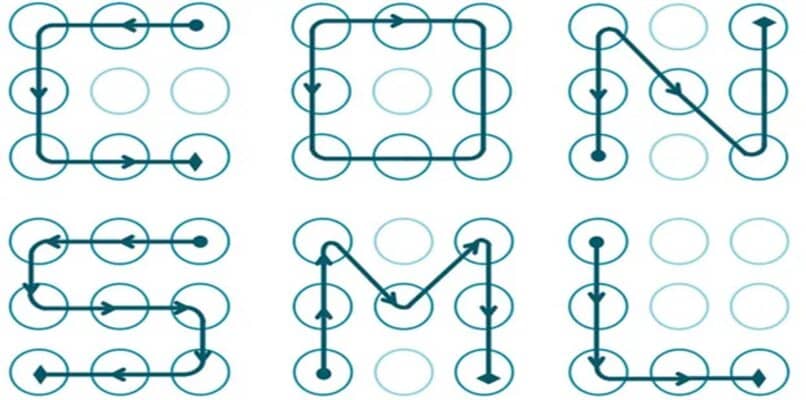

Existen diversas maneras de desbloquear dispositivos, ya se trate de un celular, una tablet o un PC. Uno de los sistemas más comunes es el empleo del PIN de protección, que proporciona un nivel básico de protección. Este número numérico es fácil de memorizar y brinda una protección contra accesos no autorizados. También es posible utilizar patrones de desbloqueo, que dejan deslizar el dedo sobre la pantalla en una secuencia específica. Esta opción es especialmente popular en dispositivos móviles y añade un elemento visual a la seguridad.

Otra opción útil para el desbloqueo es el uso de contraseñas de seguridad, que suelen ser más complejas que un simple PIN. Estas mezclan letras, números y símbolos, brindando una seguridad robusta. Asimismo, la innovación ha evolucionado y ahora muchos dispositivos disponen con sistemas de reconocimiento facial y huellas dactilares. Estos sistemas biométricos son convenientes y facilitan el acceso rápido, suprimiendo la necesidad de memorizar contraseñas o códigos.

En caso de que se pierda el método de desbloqueo, hay recursos de acceso remoto que facilitan la restauración del control. Por ejemplo, servicios como Find My iPhone e iCloud permiten a los usuarios restablecer sus dispositivos sin sacrificar datos valiosos. Estas soluciones son esenciales para la protección de datos personales y brindan tranquilidad al saber que se tiene una solución ante situaciones de bloqueo inesperado.

Usando Find My iPhone

Find My iPhone es una herramienta clave para los dueños de gadgets Apple que quieren recuperar los dispositivos extraviados. Al habilitar esta opción desde menú de ajustes de iCloud, tienes la capacidad de ubicar la ubicación concreta de tu iPhone usando cualquier aparato Apple o a través de cualquier navegador web. Además, te permite emitir un ruido en el aparato, lo que ayuda a su encontrado, incluso si está en modo silencio.

Si tu dispositivo no puede ser recuperado, Find My iPhone ofrece la opción de bloquear de manera remota el ingreso a tu dispositivo y borrar todos los archivos personales para cuidar tu información. Esto es importante para mantener la protección de tus datos y garantizar que no caigan en manos equivocadas. Con solo unos pocos clics, consigues confirmar de que tu datos personales esté protegida, aun cuando no tienes en tus manos tu dispositivo.

Para hacer uso de Buscar Mi iPhone, es importante indispensable que hayas configurado esta opción previo. En caso de que requieras obtener de nuevo tu clave de acceso o reiniciar tu aparato, puedes hacerlo a través de iCloud o iTunes . Esto no solo facilita el método de recuperación, sino que te permite ajustar la configuración de seguridad de protecidad y cuidar tus datos personales de una manera efectiva.

Reinicio de Producción

El reinicio de fábrica es un método que facilita eliminar todos los datos de un dispositivo y retornarlo a su estado original de producción. Este método es útil cuando se quiere solucionar dificultades continuos de operación o cuando se quiere purificar el dispositivo antes de comercializarlo o donarlo. Sin embargo, es importante considerar en cuenta que se borrarán todas las apps, configuraciones y datos privados, por lo que se sugiere hacer una réplica de respaldo previa.

En los dispositivos de Apple, el restablecimiento se realiza efectuar a través de la configuraciones en el menú de "General" y seleccionando "Transferir o restablecer iPhone". Para otros aparatos, como Android, el procedimiento varía dependiendo del constructor, pero generalmente se localiza en "Configuración" bajo "Sistema" o "Opciones de reinicio". Asegúrate de estar conectada a una red inalámbrica y de tener adecuada batería antes de proceder.

Una vez que se completa el reinicio, el dispositivo se reiniciará y comenzará el procedimiento de instalación inicial. Desde este momento, puedes elegir por restaurar la réplica de respaldo realizada antes a través de iCloud o Google Drive, o configurar el dispositivo como reciente. Es una herramienta importante en la gestión de aparatos, pero hay que emplearse con cuidado para prevenir la eliminación de información esenciales.

Herramientas de Liberación Remoto

Las soluciones de liberación remoto se han convertido en una solución eficaz para acceder a dispositivos bloqueados sin la necesidad de eliminar los archivos. Servicios como Find My iPhone y Buscar mi Dispositivo permiten a los usuarios localizar y recobrar sus móviles, tabletas y computadoras de forma a distancia. Estos sistemas suelen necesitar que el aparato esté a una cuenta, como iCloud de Apple para Apple o una cuenta de Google dispositivos Android.

Además de los servicios nativos, existen herramientas de compañías externas como Mi Unlock y Oppo ID que facilitan el liberación de móviles de fabriquen específicas. Estas herramientas no solo ayudan a desbloquear el dispositivo, sino que brindan características extra que aseguran la seguridad de la data personal guardada. Es esencial asegurarse de emplear aplicaciones que sean fiables y altamente recomendadas para evitar riesgos innecesarios.

Es importante señalar que el uso de estrategias de liberación remoto debe hacerse con cuidado y teniendo en cuenta la privacidad. Siempre que sea posible, se debe optar por métodos que no necesiten un reinicio de fábrica, ya que esto puede resultar en la eliminación de información valiosos. La ajuste de protección adecuada en los aparatos también cumple un papel crucial en la reducción de cierres sorpresivos y la salvaguarda de la data confidencial.

Protección y Protección de Datos

La protección de los aparatos móviles es fundamental en nuestra época tecnológica, donde la data privada y sensible está constantemente al disposición de un toque. La adopción de sistemas de seguridad, como el patrón de seguridad o el código de seguridad, contribuye a proteger nuestros informaciones de accesos no autorizados. Además, cada día más usuarios eligen por sistemas avanzadas, como el identificación facial y la huella dactilar, que brindan un grado adicional de protección y comodidad.

La ajuste de seguridad apropiada puede marcar la distinción en la protección de información personales. Servicios como Find My iPhone y Buscar mi Dispositivo permiten a los usuarios rastrear y gestionar sus aparatos de forma a distancia, agregando una capita de protección frente a hurtos o extravíos. Estas herramientas no solo hacen más fácil la recuperación de teléfonos o tabletas, sino que adicionalmente permiten borrar información de forma seguro si el aparato no puede ser recuperado.

Por último, es importante tener en cuenta que, si bien existen métodos como el reinicio de fábrica y opciones de acceso remoto, estas tareas podrían traer consigo la desaparición de datos. Por ello, es recomendable hacer respaldos de copia de seguridad de manera regular y emplear opciones que hagan posible el acceso sin eliminar información, garantizando así la seguridad y la confidencialidad de nuestros contenidos digitales.